آنچه در این مقاله میخوانید

بدافزارها انواع مختلفی دارند و هر کدام به شیوه متفاوتی دست به سرقت اطلاعات، اختلال در عملکرد سیستم، از بین بردن عمدی اطلاعات و کلاهبرداری میکنند و در حقیقت یکی از ابزارهای اصلی هکرها محسوب میشوند. در این مقاله 12 نوع رایج و مشهور بدافزار را معرفی کرده و برای هر کدام مثالی عینی آوردهایم:

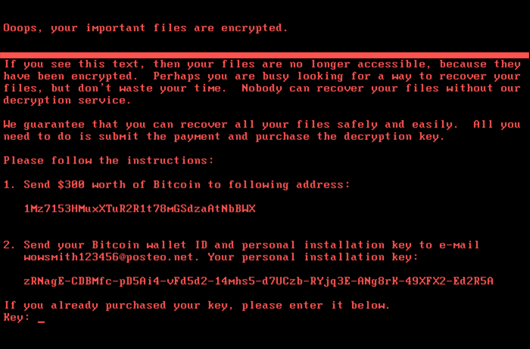

1. باجافزار (Ransomware)

باجافزار یک نوع بدافزار است که با استفاده از رمزگذاری، از کاربران میخواهد تا برای بازیابی دادههای خود مبلغی را پرداخت کنند. این نرمافزارها اغلب فایلهای مهم کاربر را رمزگذاری میکنند و دسترسی به آن فایلها را محدود میکنند. تا زمانی که باج مورد نظر پرداخت نشود، کاربران قادر به بازگردانی فایلهای خود نیستند و به طور معمول همه یا بخشی از فعالیتهای سازمان متوقف میشود.

مثال:

اخیرأ شهر بالتیمور آمریکا هدف حمله باجافزاری با نام RobbinHood قرار گرفت که تمامی فعالیتهای شهری مثل جمعآوری مالیات، جابهجایی اموال و ایمیلهای دولتی را برای هفتهها متوقف کرد. تاکنون این حمله 18 میلیون دلار به شهر بالتیمور خسارت زده است. در سال 2018 هم از بدافزار مشابهی برای حمله به شهر آتالانتای آمریکا استفاده شد که 17 میلیون دلار ضرر به بار آورد.

بیشتر بدانید: مارس 2023؛ رکورددار حمله باج افزاری در تاریخ!

2. بدافزار بدون فایل (Fileless Malware)

بدافزارهای بدون فایل معمولاً با استفاده از تکنیکهایی مانند انجام دستورات PowerShell یا استفاده از ابزارهای سیستمی موجود (مثل WMI یا Registry) به سیستمها نفوذ میکنند. این نوع حملات به دلیل عدم وجود فایلهای آلوده، معمولاً سختتر بهصورت سنتی توسط آنتیویروسها شناسایی میشوند و به دلیل مخفیانه بودن، تأثیر آن 10 برابر بیشتر از حملات بدافزاری معمولی است.

مثال:

Astaroth کمپین بدافزاری بدون فایلی است که کاربران را از طریق لینکهای اسپم به سمت یک فایل میانبر با پسوند .LNK میفرستد. زمانی که کاربر فایل را دانلود میکند، ابزار WMIC به همراه چند ابزار معتبر ویندوز دیگر اجرا میشود. این ابزارها کدی اضافی را دانلود میکنند که تنها در حافظه اجرا میشود و هیچ مدرکی که قابلیت شناسایی توسط اسکنرهای آسیبپذیری را داشته باشد باقی نمیماند. بعد از آن مهاجم تروجانی را دانلود و اجرا میکند که اعتبارنامهها را میدزدد و آنها را روی یک سرور از راه دور بارگذاری میکند.

3. جاسوسافزار (Spyware)

جاسوسافزار اطلاعات مربوط به فعالیتهای کاربر را بدون رضایت یا اطلاع او جمعآوری میکند. این اطلاعات میتواند شامل گذرواژهها، پین کدها، اطلاعات پرداخت و پیامهای بدون ساختار باشد. استفاده از جاسوسافزار تنها به مرورگرها محدود نمیشود و امکان اجرای آن روی برنامههای حیاتی و گوشیهای موبایل هم وجود دارد.

مثال:

DarkHotel جاسوسافزاری است که از طریق وایفای هتل کارمندان دولتی و تجاری را هدف قرار میدهد و از چندین نوع بدافزار به منظور دسترسی به سیستمهای متعلق به افراد قدرتمند استفاده میکند. بعد از دسترسی، مهاجمان روی سیستم Keyloggers نصب میکنند تا گذرواژهها و سایر اطلاعات حیاتی قربانی را به دست بیاورند.

4. بدافزار تبلیغاتی (Adware)

بدافزار تبلیغات فعالیتهای وبگردی کاربر را دنبال میکند تا بداند که کدام تبلیغ را برای او نمایش دهد. گرچه این بدافزار به جاسوسافزار شباهت دارد؛ اما نه نرمافزاری را روی کامپیوتر کاربر نصب میکند و نه کلیدهای فشردهشده توسط کاربر را ثبت خواهد کرد.

خطر بدافزار تبلیغات این است که حریم خصوصی کاربر را نقض میکند. دادههای جمعآوری شده توسط این بدافزار با دادههایی که بهصورت آشکار یا پنهان از فعالیتهای کاربر در جاهای دیگر اینترنت جمعآوری شده، تجمیع میشود و برای ساخت پروفایلی به کار میرود که شامل اطلاعات دوستان کاربر، خریدها، سفرها و … او میشود. ممکن است این اطلاعات بدون رضایت کاربر به رسانههای تبلیغاتی فروخته شود.

مثال:

بدافزاری تبلیغاتی با نام Fireballدر سال 2017 حدود 250 میلیون کامپیوتر و دستگاه را آلوده کرد و مرورگرها را برای تغییر موتورهای جستجوی پیشفرض و ردیابی وبگردیهای کاربران تحت کنترل خود درآورد. گرچه این بدافزار پتانسیل تبدیل شدن به چیزی بیش از یک مزاحم ساده را داشت و سه چهارم آن قابلیت اجرای کد از راه دور و دانلود فایلهای مخرب را پیدا کرده بود.

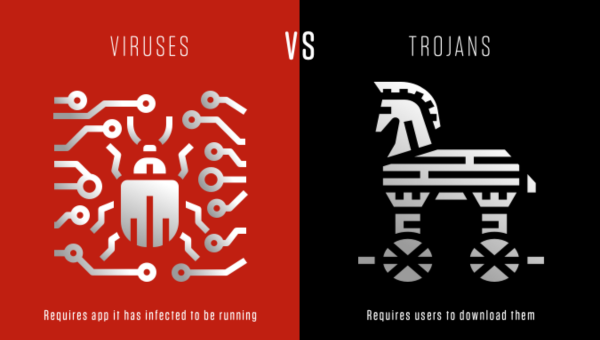

5. تروجان (Trojan)

تروجان یک نوع بدافزار است که به صورت پنهانی و بدون اطلاع کاربر، به سیستم نفوذ میکند و قابلیتهای مختلفی از جمله جمعآوری اطلاعات کاربری، اجرای فرمانهای مخرب و دسترسی به سیستم را دارا میباشد. این نوع بدافزارها به طور معمول از طریق فایلهای آلوده، ایمیل، لینکهای مخرب، یا نرمافزارهای مخرب به سیستم کاربران نفوذ میکنند. از جمله ویژگیهای تروجانها میتوان به موارد زیر اشاره کرد:

- جمعآوری اطلاعات شخصی کاربران مانند نام کاربری، رمزعبور، اطلاعات بانکی و غیره

- اجرای فرمانهای مخرب و تغییرات غیرمجاز در سیستم

- نصب برنامهها و ابزارهای مخرب بر روی سیستم

- ایجاد پنجرههای عدم کنترل و دسترسی به سیستم برای مهاجمان

مثال:

Emotet یکی از تروجانهای بانکی پیشرفتهای است که از سال 2014 فعالیت میکند و به طور مداوم توسعه مییابد. یکی از ویژگیهای برجسته این تروجان، توانایی فرار از شناسایی مبتنی بر امضا و استفاده از روشهای پنهان کردن خود از آن است. فعالیت این تروجان آنقدر گسترده است که وزارت امنیت داخلی ایالات متحده در مورد آن هشدار داده و اشاره کرده که ممکن است هزینه پاکسازی Emotet برای دولتهای ایالتی، محلی و حاکمیتی تا یک میلیون دلار هم برسد.

بیشتر بدانید

بدافزار TrickBot نوعی تروجان بانکی است که در سال 2016 منتشر شد و از آن زمان تاکنون به بدافزاری ماژولار و چند فاز تبدیل شده که قابلیت فعالیتهای غیرقانونی متنوعی را دارد.

6. کرمها (Worms)

کرمها نقاط آسیبپذیر سیستمعامل را هدف قرار میدهند تا خود را روی شبکهها نصب کنند. کرمها ممکن است با روشهای مختلفی مثل درهای پشتی تعبیه شده در نرمافزارها، حفرههای امنیتی ناخواسته و فلش درایوها به دسترسی لازم برسند. هکرها ممکن است از کرمها برای اقدام به حملات DDoS، دزدیدن دادههای حساس یا حملات باجافزاری استفاده کنند.

7. ویروس (Virus)

ویروسها بخشی از کد هستند که به صورت خودکار به یک برنامه یا فایل اضافه میشوند و زمانی که این برنامه اجرا میشود، فعالیت خود را آغاز میکنند. این بدافزارها معمولاً به صورت پنهانی و بدون اطلاع کاربران از وجودشان به فایلها یا برنامههای مختلف اضافه میشوند و در حالت بدتر ممکن است برنامه یا فایل را تخریب یا تغییر دهند.

تفاوت ویروس و تروجان

تا زمانی که برنامه مورد نظر اجرا نشود، ویروس نمیتواند فعال شود. وابستگی ویروسها به میزبان باعث میشود که با تروجانها که نیاز به دانلود شدن توسط کاربر را دارند متفاوت باشند. همچنین ویروسها با کرمها که نیازی به اپلیکیشن برای فعالیت ندارند هم تفاوت دارند. بسیاری از مثالهای بدافزاری در چندین دسته قرار میگیرند. به عنوان مثال استاکسنت هم کرم، هم ویروس و هم روت کیت است.

8. روت کیت (Rootkit)

روت کیتها نرمافزارهایی هستند که به هکرها قابلیت دسترسی از راه دور به سیستمها و کامپیوترهای قربانی را میدهند، اغلب این دسترسی شامل دسترسی ادمین و کنترل کامل بر روی سیستم میشود. این ابزارها معمولاً به طور پنهانی و بدون اطلاع کاربر نصب میشوند و قادرند به صورت مخفیانه اطلاعات را بر روی سیستمهای قربانی جمعآوری و کنترل کنند. روت کیتها ممکن است به نرمافزارها، هستهها، هایپروایزرها و فریمورها تزریق شوند و از طریق روشهایی مانند فیشینگ، پیوستهای مخرب در ایمیلها، دانلودهای مخرب و استفاده از درایوهای مشترک لو رفته، در سیستمها پخش میشوند.

علاوهبراین، روت کیتها ممکن است برای پنهان کردن بدافزارهای دیگری مانند keylogger نیز استفاده شوند. Keyloggerها ابزارهایی هستند که فعالیتهای کاربران از جمله کلیدهایی که فشرده میشوند و اطلاعات ورود به سایتها و برنامهها را رصد و ضبط میکنند. با استفاده از روت کیتها، این keyloggerها به صورت پنهانی در سیستمهای قربانی نصب میشوند و فعالیتهای کاربران را بدون اطلاع آنها ضبط میکنند، که این امر به هکرها اطلاعات حساس و مهم را ارائه میدهد.

مثال:

Zacinlo یک بدافزار پیچیده و تهدیدآفرین است که از طریق دانلود یک برنامه VPN جعلی، سیستمهای کاربران را آلوده میکند. پس از نصب، این بدافزار اقدام به پاکسازی امنیتی از بدافزارهای رقیب میکند تا از ردگیری و حذف خود جلوگیری کند. در مرحله بعد، باز کردن مرورگرهایی نامرئی را آغاز میکند و سعی میکند از طریق آنها و با انجام عملیاتی مانند کلیک، اسکرول و هایلایت کردن به ویژگیهای انسانی نزدیک شود تا از طریق فریب از نرمافزارهای تجزیه و تحلیل رفتاری نیز بگذرد.

9. (Keyloggers)

Keylogger نوعی جاسوسافزار است که بر فعالیت کاربر نظارت میکند. البته این نوع بدافزار کاربرد قانونی هم دارد و کسبوکارها میتوانند از آن برای نظارت بر فعالیت کاربران استفاده کنند، همچنین برای نظارت خانوادهها بر رفتار آنلاین بچهها نیز کاربرد دارد. اگرچه وقتی Keylogger برای اهداف مخرب نصب میشوند میتوانند دادههای مربوط به گذرواژهها، اطلاعات بانکی و سایر اطلاعات حساس را سرقت کنند. این بدافزار میتواند از طریق فیشینگ، مهندسی اجتماعی یا دانلودهای مخرب وارد سیستمها شود.

مثال:

از یک Keylogger با نام Olympic Vision برای هدف قرار دادن تجار آمریکایی، آسیایی و خاورمیانهای و به منظور حملات تبانی در ایمیل تجاری (BEC) استفاده میشود. Olympic Vision از فیشینگ هدفمند و تکنیکهای مهندسی اجتماعی برای آلودهکردن سیستمهای هدف، سرقت اطلاعات حساس و جاسوسی در مورد تراکنشهای کسبوکارها استفاده میکند. این Keylogger جامع نیست؛ اما با قیمت 25 دلار در بازار سیاه عرضه میشود و به همین دلیل بهراحتی در دسترس هکرها قرار دارد.

10. رباتها (Bots/Botnets)

رباتها نرمافزارهایی هستند که بر اساس دستور صادر شده برخی از وظایف را بهصورت خودکار انجام میدهند. از آنها برای اهداف قانونی مثل نمایهسازی (indexing) موتورهای جستجو هم استفاده میشود؛ اما وقتی برای اهداف مخرب به کار میروند به شکل بدافزاری خود در میآیند و میتواند با تکثیر خود به سرورهای مرکزی متصل شود.

معمولاً از رباتها در تعداد زیاد و به منظور تشکیل بات نتها استفاده میشود که شبکهای از رباتها است که به منظور صورت دادن موجی گسترده از حملات کنترل شده از راه دور مثل حملات DDoS کاربرد دارد. بات نتها میتوانند کاملاً گسترده عمل کنند. به عنوان مثال بات نت Mirai IoT دامنهای از 800 هزار تا 2.5 میلیون کامپیوتر را درگیر میکند.

مثال:

Echobot یکی از نسخههای بات نت شناخته شده Mirai است که به دامنه وسیعی از دستگاههای متصل به اینترنت اشیا حمله میکند و از بیش از 50 نقطه آسیبپذیر بهره میگیرد. همچنین این بدافزار به دنبال سیستمهای قدیمی فاقد پچ نرمافزاری نیز میگردد. هکرها از Echobot برای حملات DDoS، ایجاد اختلال در زنجیرههای تأمین، سرقت اطلاعات حساس این زنجیرهها و ایجاد خرابکاریهای سازمانی استفاده میکنند.

11. بدافزار موبایل (Mobile Malware)

حملاتی که گوشیهای موبایل را هدف قرار میدهند نسبت به سال گذشته 50 درصد افزایش داشتهاند. تهدیدهای بدافزارهای موبایلی به اندازه بدافزارهای کامپیوترهای دسکتاپ متنوع است و شامل تروجانها، باج افزارها، کلاهبرداریهای تبلیغاتی و… میشوند. آنها از طریق فیشینگ و دانلودهای مخرب پخش میشوند و یکی از مشکلات اختصاصی گوشیهای جیلبریک (jailbreak) شده هستند که امکانات محافظتی پیش فرضی که بخشی از سیستمعاملهای پیشفرض و اصلی گوشیهای مذکور بوده اند را ندارند.

مثال:

Triada یک نوع بدافزار است که به عنوان یک تروجان بانکی (Banking Trojan) شناخته میشود و به طور خاص بر روی سیستمهای اندروید عمل میکند. این بدافزار اغلب به صورت مخفیانه درون برنامهها یا نرمافزارهای دیگر نصب میشود و به صورت پنهانی فعالیت خود را آغاز میکند. Triada قادر است اطلاعات حساب بانکی کاربران را رصد و جمعآوری کند، اقدامات مخربی مانند تغییر مسیر تراکنشهای بانکی را انجام دهد و اطلاعات حساس را به مهاجمان ارسال کند. این بدافزار از تکنیکهای پیشرفته مخفیسازی و پنهانی استفاده میکند تا از شناسایی توسط برنامههای آنتیویروس جلوگیری کند و فعالیت خود را ادامه دهد.

12. (Wiper Malware)

Wiper Malware نوعی از بدافزارها است که برای تخریب اطلاعات، سیستمها و فایلها استفاده میشود. عمدتاً به منظور ایجاد آسیب جدی برای سیستمهای کامپیوتری یا شبکهها طراحی شدهاند. این نوع بدافزارها توانایی ایجاد خسارت جدی بر روی دادهها و زیرساختهای سیستمی را دارند و معمولاً از روشهای مختلفی برای نفوذ و گسترش در شبکهها استفاده میکنند.

مثال:

در 15 ژانویه 2022 گزارش شد که از مجموعه ای از بدافزارها با نام WhisperGate علیه اهداف اوکراینی مستقر شدهاند. بسیاری گزارش کردند که این حادثه 3 جزء اصلی دارد که توسط یک مهاجم مشابه مستقر شدهاند و شامل یک bootloader مخرب (تخریب کننده هارد دیسکهای محلی)، دانلودکننده مبتنی بر Discord و یک پاک کننده فایل میشود. این فعالیت تقریباً در همان زمانی رخ داد که تعدادی از سایتهای متعلق به دولت اوکراین از دسترس خارج شدند.

نتیجهگیری

بهترین رویکرد در برابر بدافزارها استفاده از آرایهای یکپارچه از روشها است. یادگیری ماشین، مسدودسازی سوءاستفاده، لیست سفید و لیست سیاه و نشانگرهای حمله (IOCs) همگی باید بخشی از استراتژی ضدبدافزاری هر سازمانی باشند. شما میتوانید برای به حداقل رساندن آسیبپذیریهای سازمان خود میتوانید از سرویس WAF ابرآمد استفاده کنید: آشنایی با سرویس WAF ابرآمد

در این مقاله ۱۲ نوع رایج بدافزار و مثالهایی برای هرکدام را معرفی کردیم که در جدول زیر خلاصه آن را میبینید:

| نام انگلیسی | نحوه عملکرد | مثال |

| Ransomware | قطع دسترسی قربانی به دادهها تا زمان پرداخت باج | RYUK |

| Fileless Malware | تغییر در فایلهای اصلی سیستم | Astaroth |

| Spyware | جمعآوری دادههای فعالیت کاربر بدون اطلاع | DarkHotel |

| Adware | نمایش تبلیغات ناخواسته | Fireball |

| Trojan | جازدن خود به عنوان کد دلخواه | Emotet |

| Worms | با تکثیر خود در طول شبکه پخش میشود | Stuxnet |

| Virus | سرقت اطلاعات حساس، انجام حملات DDoS و … | Stuxnet |

| Rootkits | دادن دسترسی از راه دور به هکرها | Zacinlo |

| Keyloggers | ردیابی کلیدواژههای کاربران | Olympic Vision |

| Bots | اجرای موجی گسترده از حملات | Echobot |

| Mobile Malware | آلودهکردن گوشیهای موبایل | Triada |

| Wiper Malware | پاککردن دادهها بدون داشتن قابلیت بازیابی | WhisperGate |

این مقاله را به اشتراک بگذارید