آنچه در این مقاله میخوانید

در حال حاضر حداقل 15 میلیون Credential در فرومهای هکری مختلف دستبهدست میشود و خوراک لازم برای هک اکانتها و سرویسهای اجاره ID را فراهم میکند.

این Credentialها حاصل بیش از 100 هزار مورد نشتی داده هستند و بیش از 5 میلیارد آنها برای بار اول است که لو میروند.

سازمان Digital Shadows که در زمینه لورفتن داده تحقیق میکند، گزارش کرده که بیشتر این Credentialها متعلق به کاربران عادی است؛ اما انتشار آگهی در مورد فروش اکانتهای سازمانی (که امکان نفوذ به سیستمهای حیاتی آنها را فراهم میکند) نیز در بازار جرایم سایبری رایج است.

قربانیها تنوع زیادی دارند

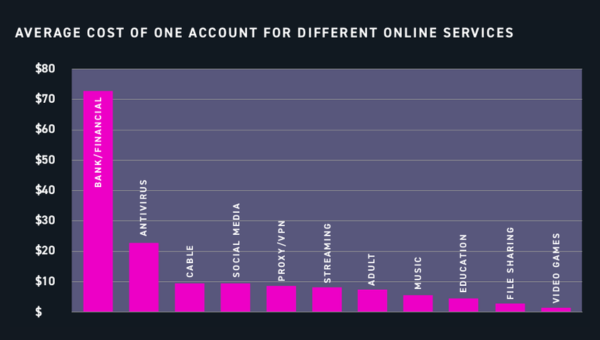

ارزانترین و در دسترسترین Credentialهای فروشی فرومهای هکری مربوط به اکانتهای غیربانکی میشوند و اطلاعات ورود به اکانتهای تلویزیون کابلی، شبکههای اجتماعی، پخش آنلاین فیلم و سریال، VPN، سرویسهای اشتراکگذاری فایل، بازیهای آنلاین و … را در اختیار خریدار قرار میدهند. متوسط قیمت این Credentialها چیزی حدود 15 دلار است.

Digital Shadows آگهیهای موجود در این فرومها را تجزیهوتحلیل کرده و به این نتیجه رسیده است که یکچهارم آنها به فروش اطلاعات حسابهای بانکی و سایر سرویسهای مالی اختصاص دارد. متوسط قیمت این اطلاعات بهمراتب گرانتر و چیزی حدود 71 دلار است.

درصورتیکه اطلاعات حساب بانکی فروشی شرایط زیر را داشته باشد، امکان دارد قیمت آن تا 500 دلار هم بالا برود:

- موجودی آن قابلتأیید باشد

- اطلاعات قابلشناسایی شخصی آن در دسترس باشد

- بهتازگی هک شده باشد

بیشتر این حسابهای سرقتی برای پولشویی به کار میروند و هکرها برای پوشاندن رد پایشان یا کلاهبرداری با استفاده از اطلاعات هویتی دیگران، از آنها استفاده میکنند.

همانطور که انتظار میرود، اکانتهایی که دسترسی در سطح ادمین domain را فعال میکنند از سایر اکانتها گرانتر هستند و معمولاً به مزایده گذاشته میشوند؛ چون بالاترین سطح کنترل بر شبکه را در اختیار خریدار قرار میدهند. قیمت متوسط این اکانتها 3 هزار و 139 دلار است و امکان دارد تا 120 هزار دلار هم بالا برود.

قربانیهایی که در این آگهیهای اکانتهایشان به فروش گذاشته شده، تنوع زیادی دارند و شامل شرکتهای نفتی، پتروشیمی، امنیت سایبری، دانشگاههای مشهور و حتی دولتهای مختلف میشوند.

مشهورترین ابزارهای دزدی اکانت

مهمترین مزیت حملات دزدی اکانت، سرقت اطلاعات هویتی و شخصی است و هکرها میتوانند از طریق روشهای مختلف از این اطلاعات کسب درآمد کنند.

این روشها فروش مستقیم اطلاعات شخصی افراد و دسترسی به سایر اکانتها از طریق credential تا استفاده از این اطلاعات برای ساخت هویت جعلی و کلاهبرداری را در بر میگیرند.

در حال حاضر بیشتر credentialها پیچیده نوشته میشوند و بیشتر سرویسها با اثر انگشت کار میکنند. این موضوع، کار هکرها را سخت میکند.

در بعضی از بازارهای هکری دسترسیهایی اجاره داده میشود که در صورت استفاده از آنها، صاحب اصلی اکانت متوجه نمیشود. بعضی از آنها مجهز به Botnetهای مخصوص بدافزارهای دزدی اطلاعات اثر انگشت (کوکی، آدرس آی پی، محدوده زمانی و …) هستند و استفاده از آنها این تصور را ایجاد میکند که مالک قانونی اکانت وارد آن شده است.

چند توصیه برای ساخت رمز عبور قدرتمند

بسته به سطح دسترسی، مجرمان سایبری کمتر از 10 دلار برای دسترسی موقت به یک اکانت با اطلاعات اثر انگشت قربانی پرداخت میکنند.

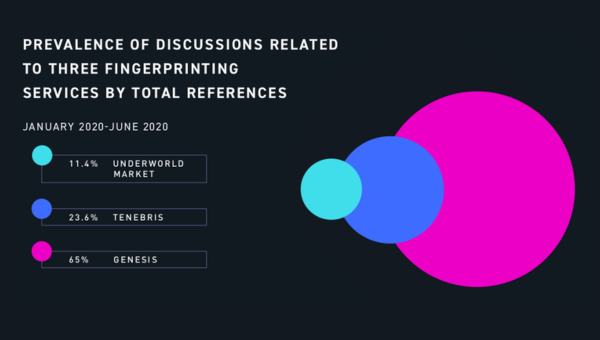

بر اساس گزارش Digital Shadows، Genesis Market محبوبترین بازار اجاره اکانت به همراه اطلاعات اثر انگشت است و رقبای قدرتمندی UnderWorld Market و Tenebris دارد.

استفاده از ابزارها و سرویسهای هک رمز عبور و تشخیص اعتبار اکانتهای دیگر، یکی دیگر از روشهای موفق برای هک اکانت است.

Digital Shadows تخمین زده که حدود 46 درصد هشهای رمز عبور با استفاده از ابزار MD5 جمعآوری شدهاند و به همین دلیل، بازگرداندن آنها به شکل اولیهشان با استفاده از قدرت پردازشی سیستمهای امروزی، دشوار نیست.

ابزارهای Brute Force یکی از محبوبترین ابزارهای هک رمز عبور به شمار میآیند و بسیاری از آنها نامی ندارند؛ اما محبوبیت زیاد برخی دیگر مثل Hydra login cracker باعث شده که شایسته دریافت یک عنوان مشخص شوند. بعضی از این ابزارها برای سرویسهای آنلاین خاصی ساخته میشوند.

لیست بلند بالای credentialهای بهدستآمده از نشتیهای داده هکرها را قادر میسازد که چندین بار از آنها برای دسترسی به اکانتهای مختلف یک کاربر استفاده کنند و شانس بیشتری برای دسترسی بیشتر به اطلاعات شخصی او داشته باشند

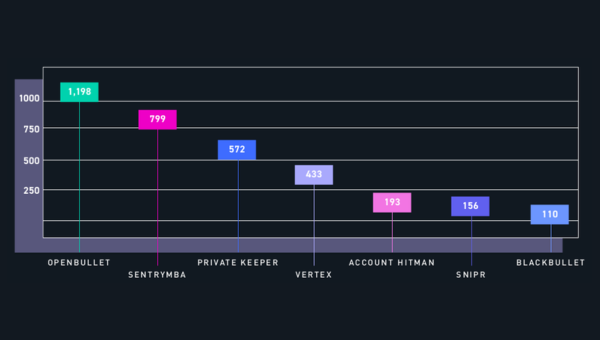

Sentry MBA یکی از ابزارهای محبوب در چنین حملاتی است و ویژگیهایی دارد که به دورزدن برخی اقدامات دفاعی مثل مکانیابی IP یا rate-limiting کمک میکند. همچنین هکرها با استفاده از آن میتوانند میلیونها ترکیب از نام کاربری و رمز عبور را امتحان کنند و به سایت هدفشان دسترسی پیدا کنند.

OpenBullet یکی دیگر از ابزارهای محبوب فرومهای هکری است. این ابزار Open Source، میتواند درخواستهایی را برای دسترسی به اپلیکیشنهای تحت وب ارسال کند. قابلیت شخصیسازی، استفاده محدود از CPU کامپیوتر و مجهز بودن به ابزارهایی برای تجزیه و Scraping داده، آن را به یک گزینه جایگزین برای Sentry MBA تبدیل کرده است.

تصویر زیر، تعدادی از ابزارهای تأیید credential که در سال 2020 و در فرومهای هکری به آنها اشاره شده است را نشان میدهد:

مقابله با حملات دزدی اکانت برای کاربران عادی کار چندان سختی نیست و تنها به انتخاب رمزهای عبور قدرتمند و فعالسازی احراز هویت دو عاملی (2FA) نیاز دارد. این اقدامات ریسک حملات دزدی اکانت را به صفر نمیرساند؛ اما کار هکرها را سخت میکند و باعث میشود که نتیجه کار برای آنها ارزش اتلاف منابعشان را نداشته باشد.

از طرف دیگر، شرکتها کار دشوارتری پیش رو دارند؛ چون باید جنبههای مختلفی را در نظر بگیرند و از آنجایی که مهاجمان آنها انگیزه بیشتری دارند، احراز هویت دو عاملی چندان به کارشان نمیآید و به همین دلیل باید سراغ فعالسازی احراز هویت چند عاملی (MFA) بروند.

البته این اقدام بهتنهایی کافی نیست و ممکن است منجر به در دسترس قرارگرفتن نقاط ضعف و دادههای حساس سازمان شود و آگاهی کم پرسنل در حوزه امنیت، آن را تضعیف خواهد کرد.

این مقاله را به اشتراک بگذارید