آنچه در این مقاله میخوانید

سیستم مدیریت امنیت اطلاعات به سازمان شما کمک میکند تا اقدامات مناسب را در برابر ریسکهای امنیت اطلاعات اتخاذ کنید و آنها را کاهش داده یا برطرف کنید. در این مقاله در مورد تعریف سیستم مدیریت امنیت اطلاعات (ISMS)، نحوه عملکرد، مزایا، شیوهها و روش پیادهسازی آن میخوانید.

سیستم مدیریت امنیت اطلاعات یا ISMS چیست؟

سیستم مدیریت امنیت اطلاعات یا ISMS از مجموعهای از خطمشیها و رویههایی تشکیل شده که در مدیریت نظاممند دادههای حساس سازمان کاربرد دارند. هدف ISMS به حداقل رساندن ریسک و اطمینان از تداوم کسبوکار است که دستیابی به آن با محدود کردن پیشگیرانه تأثیر نقض امنیت صورت میگیرد.

سیستم مدیریت امنیت اطلاعات معمولاً به همان اندازه که به رفتار کارمندان و فرایندها توجه نشان میدهد، بر دادهها و تکنولوژی نیز متمرکز است. ممکن است این سیستم نوع خاصی از دادهها مثل دادههای مشتریان را هدف خود قرار دهد یا به عنوان یک روش جامع به بخشی از فرهنگ شرکت تبدیل شود.

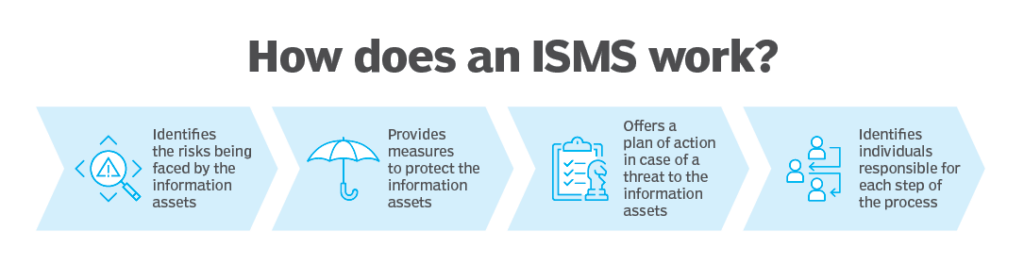

ISMS چگونه کار میکند؟

سیستم مدیریت امنیت اطلاعات رویکردی نظاممند را برای مدیریت امنیت اطلاعات سازمان فراهم میکند. امنیت اطلاعات شامل سیاستهای کلی و خاصی میشود که میزان ریسک امنیتی را در سرتاسر سازمان مدیریت و کنترل میکند.

استاندارد بینالمللی امنیت اطلاعات با عنوان ISO/IEC 27001 شناخته میشود و برای ساخت سیستم مدیریت امنیت اطلاعات کاربرد دارد. این استاندارد بهصورت مشترک توسط سازمان بینالمللی استانداردسازی (ISO) و کمیسیون بینالمللی الکتروتکنیک (IEC) منتشر شده و شامل الزام به اقدامات خاصی نمیشود، بلکه در آن پیشنهادهایی برای موارد زیر ارائه شده است:

- مستندسازی

- ممیزی داخلی

- بهبود مستمر

- اقدامات اصلاحی و پیشگیرانه

برای گرفتن گواهینامه استاندارد ISO 27001، سازمانها به سیستم مدیریت امنیت اطلاعاتی نیاز دارند که داراییهای آنها را شناسایی و موارد زیر را ارزیابی کند:

- ریسکی که تجهیزات اطلاعاتی با آن مواجه است

- مراحلی که باید برای حفاظت از تجهیزات اطلاعاتی طی شود

- یک طرح عملیاتی برای مقابله با نقض امنیتی احتمالی

- شناسایی افراد مسئول در هر مرحله از فرایند امنیت اطلاعات

هدف ISMS الزاماً بیشینه کردن امنیت اطلاعات نیست، بلکه رساندن امنیت اطلاعات سازمان به سطحی مطلوب است. بسته به نیازهای خاص هر صنعت، ممکن است میزان کنترلها متفاوت باشد. به عنوان مثال ازآنجاییکه خدمات سلامت حوزهای بسیار مقرراتی است، ممکن است سازمانی که در این حوزه فعالیت دارد باید سیستمی را برای اطمینان از محافظت کامل از اطلاعات حساس بیماران پیادهسازی کند.

مزایای سیستم مدیریت امنیت اطلاعات چیست؟

ISMS رویکردی جامع را برای مدیریت سیستمهای اطلاعاتی سازمان ارائه میکند. این موضوع مزایای زیادی دارد که در ادامه به تعدادی از آنها اشاره شده است:

محافظت از دادههای حساس

سیستم مدیریت امنیت اطلاعات از تمامی داراییهای اطلاعاتی اختصاصی سازمان محافظت میکند و مهم نیست که این داراییها مبتنی بر کاغذ، دیجیتالی یا مستقر در سرویس های مبتنی بر ابر باشند. این داراییها ممکن است شامل اطلاعات شخصی، حق انحصاری، دادههای مالی، دادههای مشتریان و دادههای سپرده شده به شرکتها از طریق اشخاص ثالث باشند.

انطباق با الزامات قانونی

سیستم مدیریت امنیت اطلاعات به سازمانها کمک میکند تا با تمامی الزامات قانونی و نیازمندهای قراردادی انطباق پیدا کنند و درک بهتری از مسائل قانونی مربوط به سیستمهای اطلاعاتی به دست میدهد. ازآنجاییکه نقض الزامات قانونی جریمههای سنگینی را به دنبال دارد، داشتن ISMS میتواند برای صنایع بهشدت مقرراتی (امور مالی و خدمات سلامت) که زیرساختهای حساسی دارند سودمند باشد.

فراهم کردن امکان تداوم کسبوکار

زمانی که سازمانها روی ISMS سرمایهگذاری میکنند، بهصورت خودکار میزان دفاع خود در برابر تهدیدها را تقویت میکنند. این موضوع برخی از شبهحوادث امنیتی مثل حملات سایبری را کاهش میدهد و منجر به اختلال و Downtime کمتر میشود که این 2 فاکتور در برقراری تداوم کسبوکار اهمیت زیادی دارند.

کاهش هزینهها

سیستم مدیریت امنیت اطلاعات ارزیابی جامعی از ریسک های تمامی داراییها را ارائه میدهد که این اتفاق سازمانها را قادر میسازد تا داراییهای در معرض بیشترین ریسک را اولویتبندی و در نتیجه از صرف هزینه نسنجیده برای اقدامات دفاعی غیرضروری جلوگیری کنند و به رویکردی متمرکز برای تأمین امنیت داراییها برسند.

بهبود فرهنگ سازمانی

سیستم مدیریت امنیت اطلاعات رویکردی جامع و کامل برای امنیت و مدیریت داراییها در سرتاسر سازمان ارائه میکند که فقط به امنیت در حوزه IT محدود نمیشود. این موضوع کارکنان را تشویق میکند که ریسکهای مرتبط با داراییهای اطلاعاتی را درک کنند و بهترین شیوههای امنیتی را به عنوان بخشی از کار روتین خود در نظر بگیرند.

سازگار شدن با تهدیدات جدید

تهدیدات امنیتی مدام در حال تکامل هستند. ISMS به سازمانها کمک میکند تا خود را برای تهدیدات جدید و نیازهای دائماً در حال تغییر حوزه امنیت آماده کنند و با آنها سازگار شوند.

بهترین شیوههای سیستم مدیریت امنیت اطلاعات

استاندارد ISO 27001 در کنار ISO 27002 دستورالعملهای مربوط به بهترین روشهای اجرایی را به منظور پیادهسازی سیستم مدیریت امنیت اطلاعات ارائه میکنند. در ادامه چکلیست بهترین شیوههایی که باید پیش از سرمایهگذاری در ISMS در نظر گرفته شوند را میبینید:

درک نیازهای کسبوکار

پیش از اجرای سیستم مدیریت امنیت اطلاعات، سازمانها باید دید جامعی نسبت به عملیات تجاری، ابزارها و سیستمهای مدیریت امنیت اطلاعات داشته باشند تا بتوانند الزامات امنیتی و تجاری را درک کنند. همچنین مطالعه چگونگی تأثیر چهارچوب ISMS روی محافظت از دادهها و افرادی که مسئول پیادهسازی سیستم مدیریت امنیت اطلاعات هستند، مفید است.

اتخاذ خطمشی برای امنیت اطلاعات

داشتن خطمشی امنیت اطلاعات پیش از پیادهسازی سیستم مدیریت امنیت اطلاعات مفید است؛ چون به سازمان کمک میکند تا نقاط ضعف خطمشی خود را کشف کند. معمولاً خطمشی امنیتی باید دیدگاهی کلی در مورد کنترلهای امنیتی موجود در سازمان ایجاد کند.

نظارت بر دسترسی به دادهها

شرکتها باید بر خطمشیهای کنترل دسترسی خود نظارت داشته باشند تا مطمئن شوند که تنها افراد دارای صلاحیت به دادههای حساس دسترسی دارند. در این نظارت باید این موضوع که چه کسی در چه زمانی و در چه جایی به دادهها دسترسی دارد نیز در نظر گرفته شود. در کنار نظارت بر دسترسی به دادهها، شرکتها باید ورودها به سیستم (login) و احراز هویتها را ردیابی کنند و اسناد مربوط به آن را برای بررسی بیشتر نگه دارند.

برگزاری آموزش آگاهی امنیتی

تمامی کارکنان باید در مورد آگاهی امنیتی آموزش ببینند. این آموزش باید کاربران را با موارد زیر آشنا کند:

- چشمانداز تهدیدهای در حال تکامل

- نقاط آسیبپذیری دادهای رایج و مربوط به سیستمهای اطلاعاتی

- تکنیکهای کاهش و پیشگیری مربوط به جلوگیری از لو رفتن دادهها

تأمین امنیت دستگاهها

با استفاده از اقدامات امنیتی به منظور دفع حملات هکری، از تجهیزات سازمانی خود در برابر آسیب فیزیکی و دستکاری محافظت کنید. باید ابزارهایی که شامل Google Workspace و Office 365 میشوند روی همه دستگاهها نصب شوند؛ چون تأمین امنیت دستگاه یکی از قابلیتهای داخلی این ابزارها است.

رمزنگاری دادهها

رمزنگاری دادهها از دسترسی غیرمجاز جلوگیری میکند و بهترین حالت دفاعی در برابر تهدیدات امنیتی به شمار میرود. پیش از پیادهسازی سیستم مدیریت امنیت اطلاعات، تمامی دادههای سازمانی باید رمزنگاری شوند؛ چون این کار جلوی هر نوع تلاش غیرمجاز برای خرابکاری در دادههای حساس را میگیرد.

Back up گرفتن از دادهها

Back Upها نقشی کلیدی در پیشگیری از اتلاف دادهها دارند و باید پیش از پیادهسازی سیستم مدیریت امنیت اطلاعات، به عنوان بخشی از خطمشی امنیتی شرکت در نظر گرفته شوند. در کنار Back upهای معمول، موقعیت جغرافیایی و تناوب Back upها نیز باید بادقت برنامهریزی شود. همچنین سازمانها باید طرحی برای تأمین امنیت Back upها داشته باشند که این طرح باید شامل back upهای داخل سازمانی و ابری شود.

ممیزی امنیتی داخلی

پیش از اجرای ISMS باید ممیزی امنیتی داخلی انجام شود. ممیزیهای داخلی روشی عالی برای دادن دید به سازمانها در زمینه سیستمهای امنیتی، نرمافزارها و دستگاهها محسوب میشوند؛ چون میتوانند حفرههای امنیتی را پیش از اجرای سیستم مدیریت امنیت اطلاعات شناسایی و برطرف کنند.

سیستم مدیریت امنیت اطلاعات در چند مرحله راهاندازی میشود؟

روشهای متنوعی برای پیادهسازی ISMS وجود دارد. بیشتر سازمانها از یکی از 2 روش plan-do-check-act یا استاندارد امنیتی بینالمللی ISO 27001 استفاده میکنند که دومی الزامات سیستم مدیریت امنیت اطلاعات را بهصورت دقیق و مؤثر شرح میدهد.

این گامها نشان میدهند که چگونه باید سیستم مدیریت امنیت اطلاعات را راهاندازی کرد:

1. تعریف دامنه و اهداف

مشخص کنید که کدام تجهیزات به حفاظت نیاز دارند و دلیل حفاظت از آنها چیست. اولویتهای مشتریان، افراد ذینفع و متولیان امور را در مورد آنچه میخواهند حفاظت شود، در نظر بگیرید. همچنین مدیریت شرکت باید اهداف روشنی را برای حوزههای کاربرد و محدودیتهای ISMS مشخص کند.

2. شناسایی تجهیزات

تجهیزاتی که میخواهید از آنها محافظت کنید را شناسایی کنید. برای رسیدن به این هدف میتوانید از ساخت فهرست موجودی تجهیزات حیاتی سازمان مثل نرمافزارها، سختافزارها، خدمات، اطلاعات، دیتابیسها و اماکن فیزیکی کمک بگیرید. برای ساخت این فهرست از نقشه فرایند کسبوکار استفاده کنید.

3. شناسایی ریسکها

وقتی تجهیزات شناسایی شدند، باید عوامل خطرساز برای آنها را تجزیهوتحلیل و امتیاز هر کدام را بر اساس ارزیابی الزامات قانونی یا دستورالعملهای انطباق، مشخص کنید. همچنین باید ببینید وزن ریسکهای شناسایی شده چقدر است. به عنوان مثال میتوانید میزان تأثیر ناشی از نقض امانتداری، در دسترس بودن و محرمانگی تجهیزات اطلاعاتی یا احتمال این اتفاق را بررسی کنید. هدف نهایی از این کار رسیدن به نتیجهای است که در آن مشخص میشود کدام ریسکها قابل قبول هستند و کدام یک باید به دلیل میزان آسیبرسانی بالقوه، باید به هر قیمتی مهار شوند.

4. شناسایی اقدامات کاهشدهنده

سیستمهای مدیریت امنیت اطلاعات مؤثر تنها عوامل خطرساز را شناسایی نمیکنند، بلکه اقدامات رضایتبخشی را نیز برای کاهش و مبارزه با آنها پیشنهاد میدهند. اقدامات کاهشدهنده باید برنامه درمانی روشنی را برای پیشگیری از تمامی ریسکها با هم، مشخص کند. به عنوان مثال سازمانی که قصد دارد از ریسک گمشدن لپتاپ حاوی دادههای حساس مشتریان جلوگیری کند، باید ابتدا جلوی ذخیرهسازی دادهها روی آن لپتاپ را بگیرد. اقدام کاهشدهنده مؤثر در این زمینه، برقراری خطمشی یا قانونی است که بر اساس آن کارکنان اجازه نداشته باشند دادههای مشتریان را روی لپتاپهای خود ذخیره کنند.

5. ایجاد بهبود

باید تمامی اقدامات قبلی را مدام پایش، ممیزی و بررسی کرد تا مؤثر بودن آنها مشخص شوند. اگر پایش هرگونه نقص یا فاکتورهای مدیریت ریسک جدیدی را مشخص کرد، آنگاه باید فرایند سیستم مدیریت امنیت اطلاعات را از صفر شروع کنید. این موضوع ISMS را قادر میسازد که مدام خود را با شرایط در حال تغییر وفق دهد و رویکردی مؤثر را برای کاهش ریسکهای امنیت اطلاعات سازمان فراهم کند.

این مقاله را به اشتراک بگذارید